Der Befehl Linux fuser ist ein leistungsstarkes Befehlszeilendienstprogramm zum Identifizieren von Prozessen, die derzeit bestimmte Dateien, Verzeichnisse, Sockel oder Dateisysteme verwenden. "FUSER" ist kurz für "Dateibenutzer". Es enthält detaillierte Prozessinformationen, einschließlich des Besitznutzers, der Prozess -ID (PID), des Zugriffstyps und des Befehls selbst.

fuser ist von unschätzbarem Wert für die Fehlerbehebung von Problemen mit Dateien, Prozessmanagement und Systemressourcenproblemen. Zu den Verwendungen gehören:

- Identifizieren von Dateiverbrauchsprozessen: Bestimmen Sie, welche Prozesse auf eine bestimmte Datei oder ein bestimmtes Verzeichnis zugreifen, und entscheidend für die Unkombination von Dateisystemen oder das Löschen von Dateien.

- Identifizierung von Netzwerk -Socket -Benutzern: Identifizieren Sie Prozesse mithilfe von Netzwerkhöhlen und Unterstützung bei der Fehlerbehebung mit Netzwerk.

- Tötungsprozesse: Nach der Identifizierung von Prozessen mithilfe einer Datei oder einem Socket ermöglicht die Option

-kihre Beendigung.

Inhaltsverzeichnis

-

fuser-Befehlssyntax- Optionen

-

fuser-Befehlsbeispiele- Auflistungsprozesse auf eine Datei zugreifen

- Finden von Prozessen, die auf ein Verzeichnis zugreifen

- Finden von Prozessen, die auf ein Dateisystem zugreifen

- Tötungsprozesse mithilfe einer Datei oder einem Socket

- Anzeigenprozesse über einen Port

- Auflistungssignale

- Senden eines Signals an Prozesse

- Hilfe bekommen

- Praktisches Beispiel: Unbekanntheit eines geschäftigen Dateisystems

- Abschluss

fuser -Befehlssyntax

Die grundlegende Syntax ist:

FUSER [Options] Datei | Verzeichnis | Socket

Optionen

Schlüsseloptionen:

-

-voder--verbose: Detaillierte Ausgabe (Benutzer, PID, Zugriffstyp, Befehl). -

-aoder--all: Zeigen Sie alle angegebenen Dateien an. -

-koder--kill: Tötet Prozesse auf, die auf die angegebene Ressource zugreifen. -

-ioder--interactive: Aufforderungen zur Bestätigung vor dem Töten. -

-loder--list-signals: Listet die verfügbaren Signalnamen auf. -

-moder--mount: Zeigt Prozesse an, die auf ein Dateisystem oder ein Blockgerät zugreifen. -

-noder--namespace: Gibt den Namespace (z. B.tcp,udp,file) an. -

-uoder--user: Fängt den Benutzernamen jeder PID an. -

-c: Zeigt den Befehlsnamen für jeden Prozess an. -

-4oder--ipv4: Suchen Sie nur nach IPv4 -Sockeln. -

-6oder--ipv6: Suchen Sie nur nach IPv6 -Steckdosen.

fuser -Befehlsbeispiele

1. Auflistungsprozesse zugreifen auf eine Datei

Finden Sie Prozesse mit /path/to/file :

FUSER -V/PATH/TO/Datei

Beispiel: Prozesse mit /usr/bin/firefox-esr :

FUSER --verbose/usr/bin/Firefox-ESR

Die Ausgabe zeigt PIDs, Benutzer, Zugriffstypen und Befehle. Zugriffstypen (z. e für die Ausführung, c für das aktuelle Arbeitsverzeichnis) werden im Originaltext erläutert.

2. Finden von Prozessen, die auf ein Verzeichnis zugreifen

Suchen Sie Prozesse, die auf das aktuelle Verzeichnis zugreifen:

FUSER -V.

3. Finden Sie Prozesse, die auf ein Dateisystem zugreifen

Suchen Sie Prozesse, die auf ein Dateisystem zugreifen, das unter /path/to/mountpoint montiert ist:

FUSER -V -M/Pfad/to/montoppoint

Beispiel: Prozesse zugreifen /boot/efi :

FUSER -V -M/STOFT/EFI/

4. Tötenprozesse mithilfe einer Datei oder einem Socket töten

Töten Sie Prozesse mit einer Datei oder einem Socket (Verwendung mit Vorsicht!):

sudo fuser -k/path/to/Datei # oder Socket

Beispiel: Tötungsprozesse mit Port 8006:

sudo fusser -k 8006/tcp

5. Anzeigenprozesse über einen Port

Finden Sie Prozesse mit dem TCP -Port 8006:

sudo fuser -v -n tcp 8006

6. Signale auflisten

Listen Sie verfügbare Signale auf:

FUSER -L

7. Senden eines Signals an Prozesse

Senden Sie das SIGHUP :

sudo fusser -k -hup/path/to/Datei

8. Hilfe bekommen

Sehen Sie sich die Seite fuser -Handbuch an:

Mann FUSER

Praktisches Beispiel: Unbekanntheit eines geschäftigen Dateisystems

Wenn das Entschlossenheit eines Dateisystems aufgrund von Prozessen fehlschlägt, verwenden Sie fuser -v -m /mnt/data um diese Prozesse zu identifizieren. Versuchen Sie dann sudo fuser -km /mnt/data (sigterm) oder sudo fuser -ki /mnt/data (sigkill). Denken Sie daran, dass SIGKILL die Prozesse gewaltsam endet.

Abschluss

fuser ist ein wesentliches Befehlszeilen-Tool für die Verabreichung und Fehlerbehebung für Linux-Systeme und bietet wichtige Einblicke in die Verwendung von Prozessressourcen und die Aktivierung der kontrollierten Prozessabschlüsse.

Das obige ist der detaillierte Inhalt vonFUSER -Befehl in Linux: Ein Anfängerhandbuch mit Beispielen. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

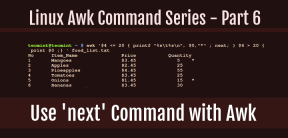

So verwenden Sie ' Weiter ' Befehl mit awk in Linux - Teil 6May 15, 2025 am 10:43 AM

So verwenden Sie ' Weiter ' Befehl mit awk in Linux - Teil 6May 15, 2025 am 10:43 AMIn dieser sechsten Folge unserer AWK -Serie werden wir den nächsten Befehl untersuchen, der maßgeblich zur Verbesserung der Effizienz Ihrer Skript -Ausführungen durch Überspringen redundanter Verarbeitungsschritte besteht

So übertragen Sie Dateien in Linux effizientMay 15, 2025 am 10:42 AM

So übertragen Sie Dateien in Linux effizientMay 15, 2025 am 10:42 AMDas Übertragen von Dateien in Linux -Systemen ist eine häufige Aufgabe, die jeder Systemadministrator beherrschen sollte, insbesondere wenn es um die Netzwerkübertragung zwischen lokalen oder entfernten Systemen geht. Linux bietet zwei häufig verwendete Tools, um diese Aufgabe zu erfüllen: SCP (sichere Replikation) und RSYNC. Beide bieten eine sichere und bequeme Möglichkeit, Dateien zwischen lokalen oder entfernten Maschinen zu übertragen. In diesem Artikel wird ausführlich erläutert, wie SCP- und RSYNC -Befehle verwendet werden, um Dateien zu übertragen, einschließlich lokaler und Remotedateiübertragungen. Verstehen Sie den Befehl SCP (Secure Copy Protocol) im Linux SCP -Befehl ist ein Befehlszeilenprogramm, mit dem Dateien und Verzeichnisse zwischen zwei Hosts über SSH (Secure Shell) sicher kopiert werden. Dies bedeutet, dass die Anzahl der Dateien über das Internet übertragen wird, die Anzahl der Anzahl von SSH

10 beliebteste Linux -Desktop -Umgebungen aller ZeitenMay 15, 2025 am 10:35 AM

10 beliebteste Linux -Desktop -Umgebungen aller ZeitenMay 15, 2025 am 10:35 AMEine faszinierende Funktion von Linux ist im Gegensatz zu Windows und Mac OS X die Unterstützung für eine Vielzahl von Desktop -Umgebungen. Auf diese Weise können Desktop -Benutzer die am besten geeignete und angemessene Desktop -Umgebung basierend auf ihren Rechenanforderungen auswählen.

So installieren Sie LibreOffice 24.8 im Linux -DesktopMay 15, 2025 am 10:15 AM

So installieren Sie LibreOffice 24.8 im Linux -DesktopMay 15, 2025 am 10:15 AMLibreOffice sticht als robuste und Open-Source-Office-Suite auf, die auf Linux-, Windows- und Mac-Plattformen zugeschnitten ist. Es verfügt über eine Reihe erweiterter Merkmale für den Umgang mit Wortdokumenten, Tabellenkalkulationen, Präsentationen, Zeichnungen, Berechnungen und Mathematik

So arbeiten Sie mit PDF -Dateien, die nur in BezugMay 15, 2025 am 09:58 AM

So arbeiten Sie mit PDF -Dateien, die nur in BezugMay 15, 2025 am 09:58 AMLinux -Benutzer, die PDF -Dateien verwalten, haben eine Vielzahl von Programmen zur Verfügung. Insbesondere gibt es zahlreiche spezialisierte PDF -Tools für verschiedene Funktionen. Für Beispiel können Sie einen PDF -Viewer für das Lesen von Dateien oder einen PDF -EDI installieren

So filtern Sie die Befehlsausgabe mit awk und stdinMay 15, 2025 am 09:53 AM

So filtern Sie die Befehlsausgabe mit awk und stdinMay 15, 2025 am 09:53 AMIn den früheren Segmenten der awk -Befehlsreihe lag unser Fokus hauptsächlich auf dem Lesen von Eingaben aus Dateien. Was ist jedoch, wenn Sie Eingaben von Stdin lesen müssen? In Teil 7 der AWK -Serie werden wir mehrere Beispiele untersuchen, in denen Sie die Ausgabe von O verwenden können

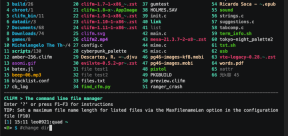

CLIFM - Lightning -Spast -Terminal -Dateimanager für LinuxMay 15, 2025 am 09:45 AM

CLIFM - Lightning -Spast -Terminal -Dateimanager für LinuxMay 15, 2025 am 09:45 AMCLIFM ist ein unverwechselbarer und unglaublich schneller Befehlszeilen-Dateimanager, der auf der Grundlage einer Shell-ähnlichen Schnittstelle entworfen wurde. Dies bedeutet, dass Benutzer mit ihrem Dateisystem mit Befehlen in Kontakt treten können, mit denen sie bereits vertraut sind. Die Wahl o

So upgraden Sie von Linux Mint 21.3 auf Linux Mint 22 einMay 15, 2025 am 09:44 AM

So upgraden Sie von Linux Mint 21.3 auf Linux Mint 22 einMay 15, 2025 am 09:44 AMWenn Sie es vorziehen, keine neue Installation von Linux Mint 22 Wilma durchzuführen, haben Sie die Option, von einer früheren Version zu aktualisieren. In diesem Handbuch werden wir den Vorgang von Linux Mint 21.3 (der neuesten Minor -Veröffentlichung der 21.x -Serie "detailliert beschreiben

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem völlig kostenlosen KI-Gesichtstausch-Tool aus!

Heißer Artikel

Heiße Werkzeuge

SAP NetWeaver Server-Adapter für Eclipse

Integrieren Sie Eclipse mit dem SAP NetWeaver-Anwendungsserver.

SublimeText3 Englische Version

Empfohlen: Win-Version, unterstützt Code-Eingabeaufforderungen!

SecLists

SecLists ist der ultimative Begleiter für Sicherheitstester. Dabei handelt es sich um eine Sammlung verschiedener Arten von Listen, die häufig bei Sicherheitsbewertungen verwendet werden, an einem Ort. SecLists trägt dazu bei, Sicherheitstests effizienter und produktiver zu gestalten, indem es bequem alle Listen bereitstellt, die ein Sicherheitstester benötigen könnte. Zu den Listentypen gehören Benutzernamen, Passwörter, URLs, Fuzzing-Payloads, Muster für vertrauliche Daten, Web-Shells und mehr. Der Tester kann dieses Repository einfach auf einen neuen Testcomputer übertragen und hat dann Zugriff auf alle Arten von Listen, die er benötigt.

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Sicherer Prüfungsbrowser

Safe Exam Browser ist eine sichere Browserumgebung für die sichere Teilnahme an Online-Prüfungen. Diese Software verwandelt jeden Computer in einen sicheren Arbeitsplatz. Es kontrolliert den Zugriff auf alle Dienstprogramme und verhindert, dass Schüler nicht autorisierte Ressourcen nutzen.